ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- Wallet ランサムウェア

- 登録日

- 2025-11-16

- ヒット

- 684

[ Wallet ランサムウェア ]

[ ウイルス/マルウェアの活動受付: Wallet ランサムウェア ]

ウォレットランサムウェアの形で推定される侵害事故が発生し、

これに該当状況の確認および注意報を次のように伝えます。

Wallet ランサムウェア

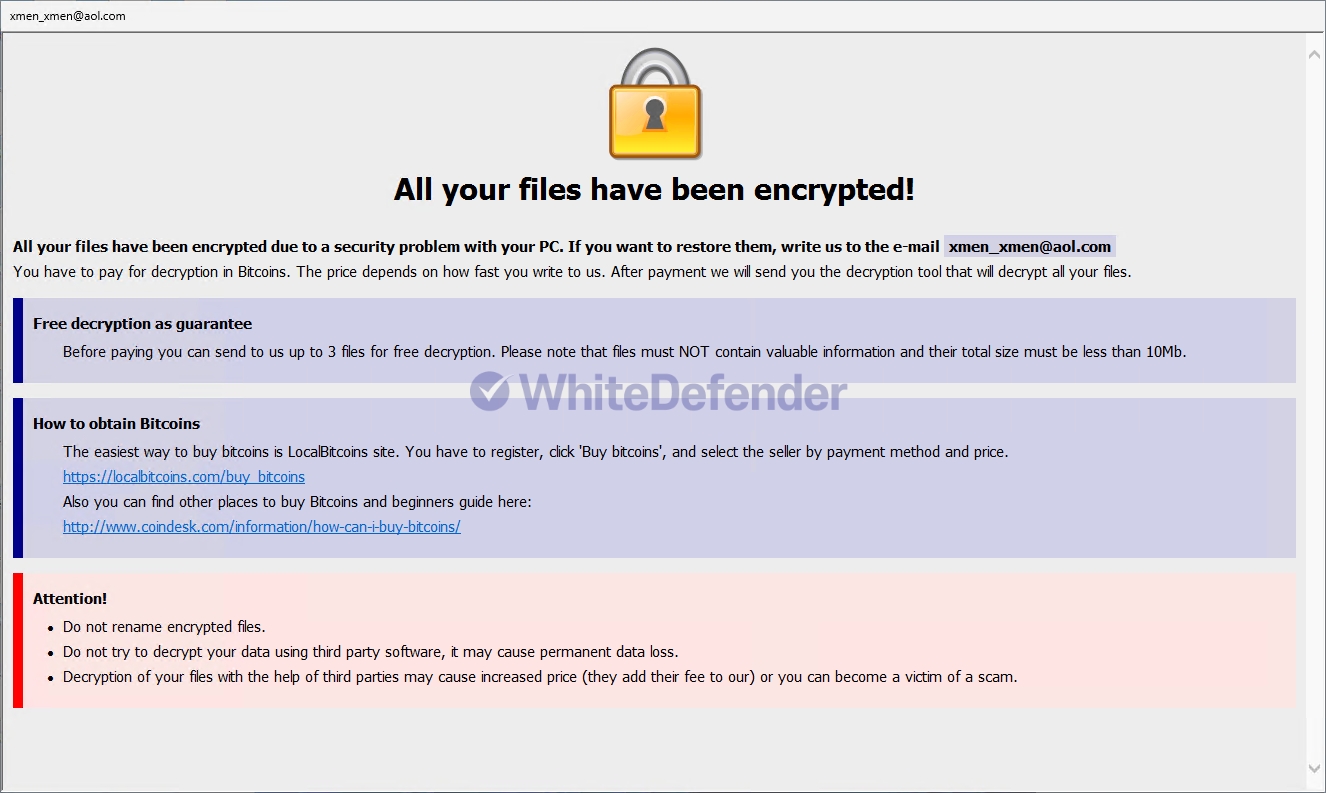

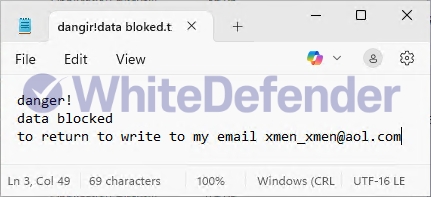

このランサムウェアはウォレットと呼ばれ、ファイル名.拡張子。[xmen_xmen@aol.com].walletすべてのファイルを変更している様子を見せています。

仕組み

ファイルバージョン

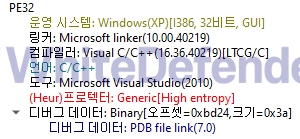

[図1 ランサムウェア実行ファイルコンパイラ情報]

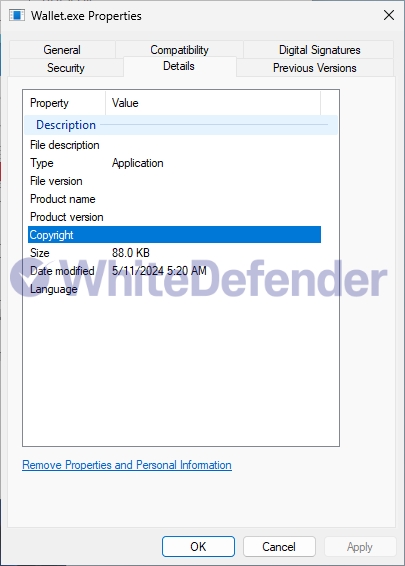

[図2ウィンドウ属性のファイル情報]

ランサムウェア動作の特徴

-

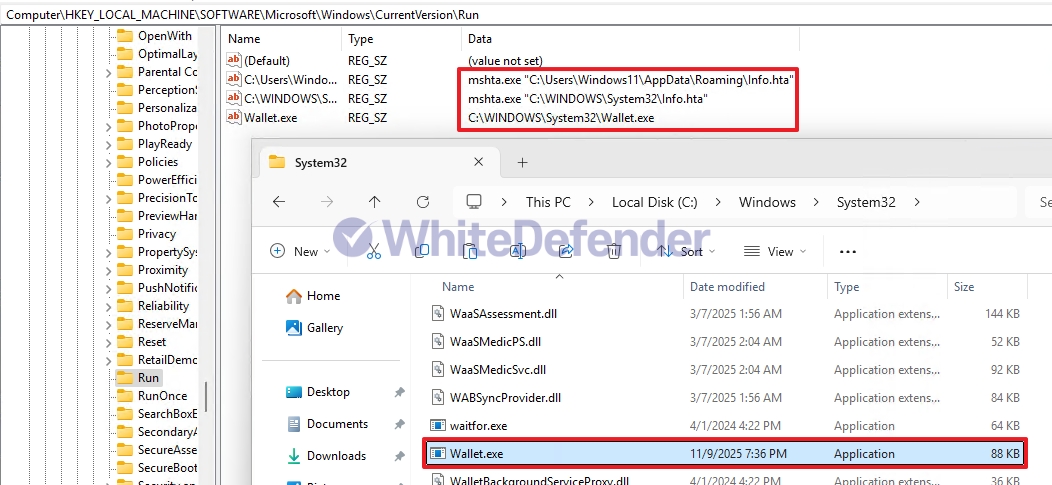

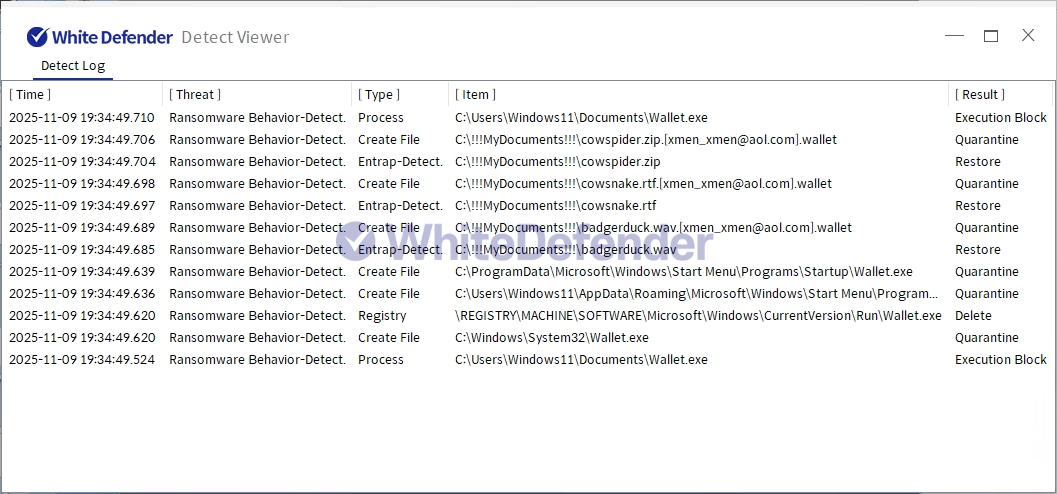

WalletマルウェアはC ++で開発されたランサムウェアで、内部コードは分析を困難にするために難読化(Obfuscation)処理が適用されています。プログラムが最初に実行されると、自分の実行可能ファイルをシステムフォルダにコピーし、コピーしたファイルを再実行して元のプロセスを終了します。すべての作業が完了したら、Windowsスタートアップレジストリ(HKLMSoftwareMicrosoftWindowsCurrentVersionRun)に自分自身を登録し、システムの再起動後も常にランサムウェア感染ノートを実行するように構成されています。

[図3 コピーされた実行ファイルと起動プログラム登録レジストリ]

感染結果

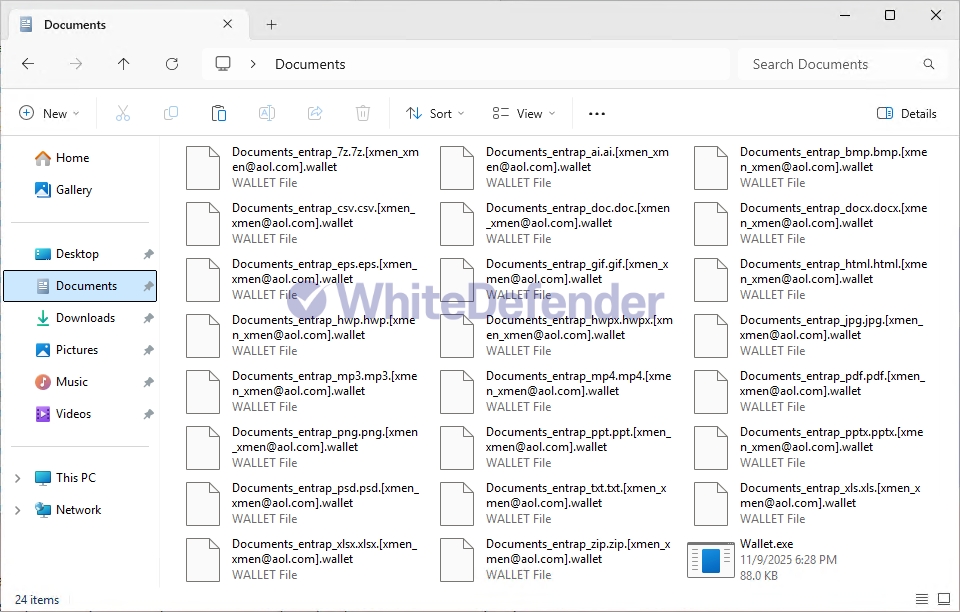

ガイダンスファイルは、暗号化が完了すると、mshta.exeという名前のsystem32フォルダの場所に作成され、暗号化が行われた各ファイルは<ファイル名.拡張子。[xmen_xmen@aol.com].wallet>に変更されます。

[図4感染結果]

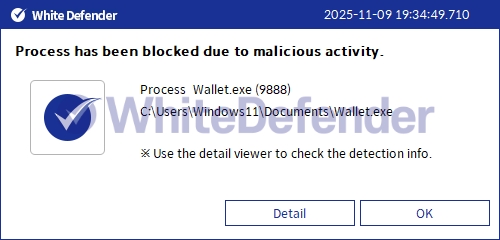

ホワイトディフェンダー対応

ホワイトディフェンダーランサムウェアの悪意のある行為やブロックの前に暗号化が行われるファイルに対してもリアルタイムで自動復元をサポートします。

【図5ホワイトディフェンダー対応】

- 前の記事

- AESRTランサムウェア

- 次の記事

- Corona ランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube