ランサムウェアレポート

ランサムウェアの最新情報を確認できます。

- タイトル

- JackSparrow ランサムウェア

- 登録日

- 2025-05-21

- ヒット

- 98

[ JackSparrow ランサムウェア ]

[ ウイルス/マルウェアの活動受付: JackSparrow ランサムウェア ]

JackSparrowランサムウェアの形で推定される侵害事故が発生し、

これに該当状況の確認および注意報を次のように伝えます。

JackSparrow ランサムウェア

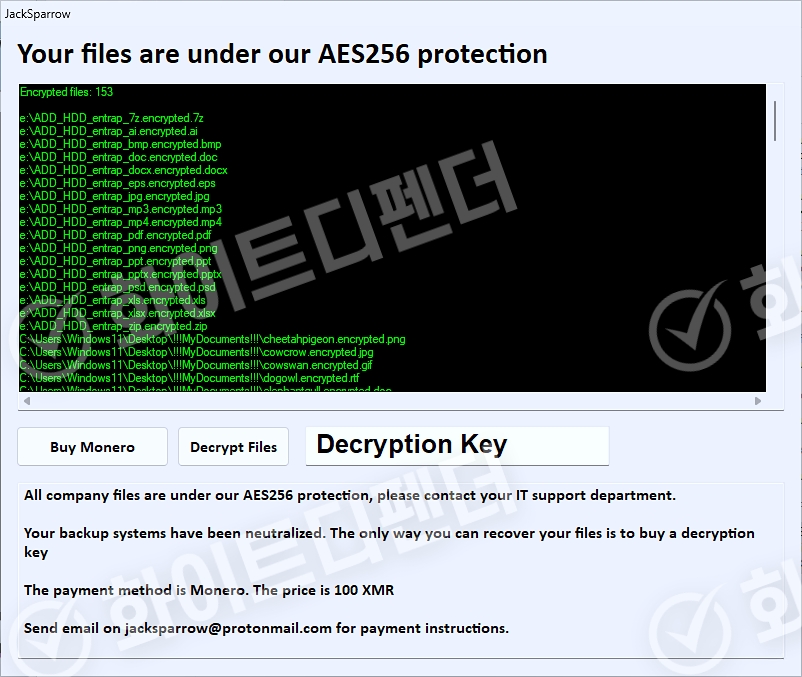

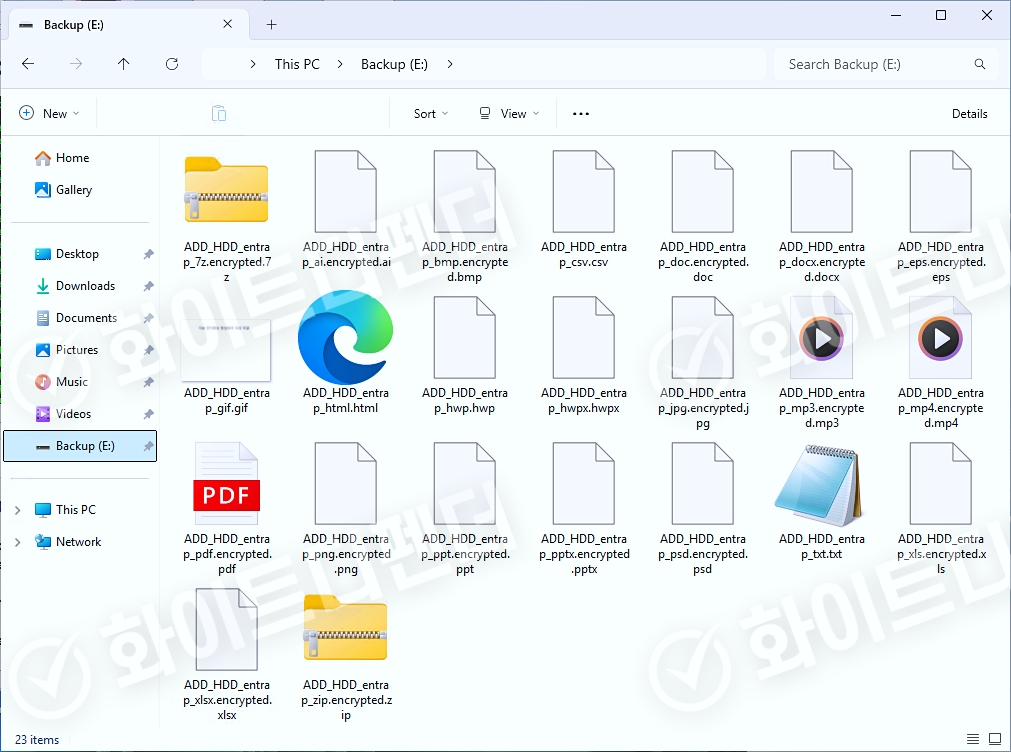

そのランサムウェアはJackSparrowと呼ばれ、ファイル名。 encrypted.拡張子ですべてのファイルを変更している様子を見せています。

仕組み

ファイルバージョン

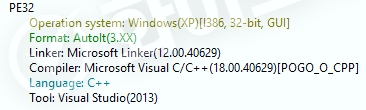

[図1 ランサムウェア実行ファイルコンパイラ情報]

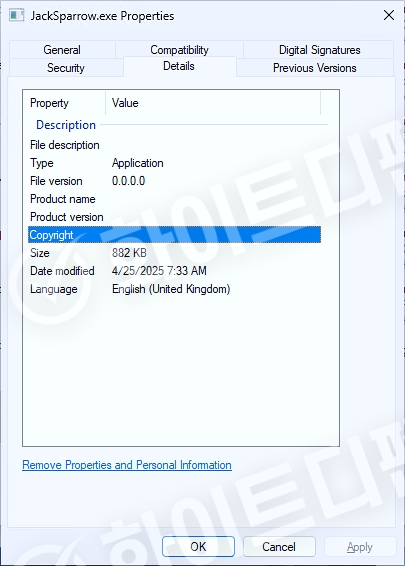

[図2ウィンドウ属性のファイル情報]

ランサムウェア動作の特徴

-

JackSparrow(ジャックスパロー)ランサムウェアはC ++ベースで構築されており、実行時には次の自動属性を使用します。

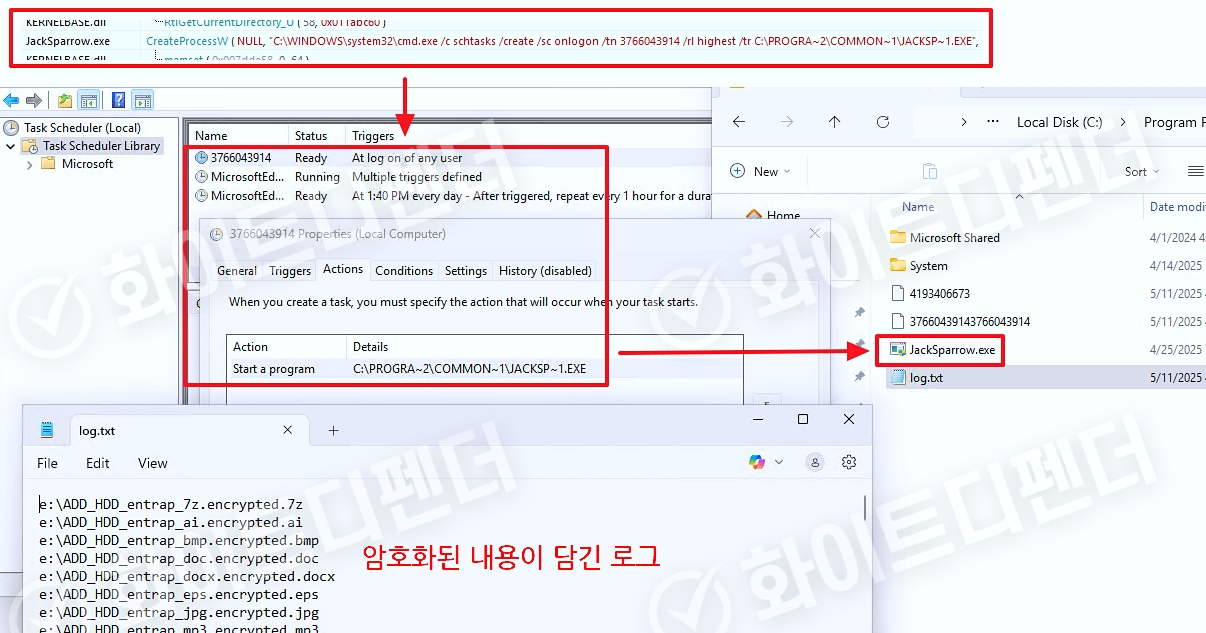

まず、自分の実行可能ファイルをシステム内の特定のパス(%APPDATA%または%TEMP%など)にコピーし、Windows Task SchedulerまたはRunレジストリキー(HKCUSoftwareMicrosoftWindowsCurrentVersionRunなど)を使用してシステムログイン時に自動的に実行するように設定します。

これにより、再起動後も継続的に活動を維持できるようになります。

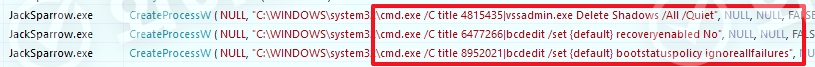

システム回復機能の無効化暗号化が

進む前に、被害者の回復試行をソースブロックするために

、次のシステム復元関連機能を無効にします。

•システムの復元を無効にしてエラー報告をブロックする:bcdedit /set {default} recoveryenabled Noおよびbcdedit /set {default} bootstatuspolicy ignoreallfailuresなどのコマンドを使用して、Windowsの自動回復手順とエラー報告メッセージをブロックします。これは、感染の事実を認識したり、システムが自己修復プロセスを実行するのを防ぐことを目的としています。

•Windowsの復元ポイントの削除またはアクセスをブロックする:一部のバリアントは復元ポイント関連のレジストリキーを変更するか、関連サービス(srservice、winmgmt)を無効にして復元機能を完全に無効にします。

[図3 実行ファイルコピー作成およびログイン時に自動実行されるスケジュール生成]

[図4シャドウコピーの削除および左右の復元とエラー発生時のメッセージ機能の無効化]

感染結果

案内ファイルは暗号化完了後にランサムウェアが独自に表示され、暗号化が進行された各ファイルは<ファイル名.encrypted.拡張子>に変更されます

[図5感染結果]

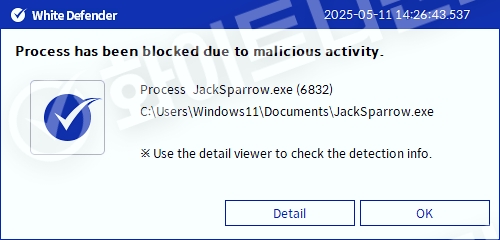

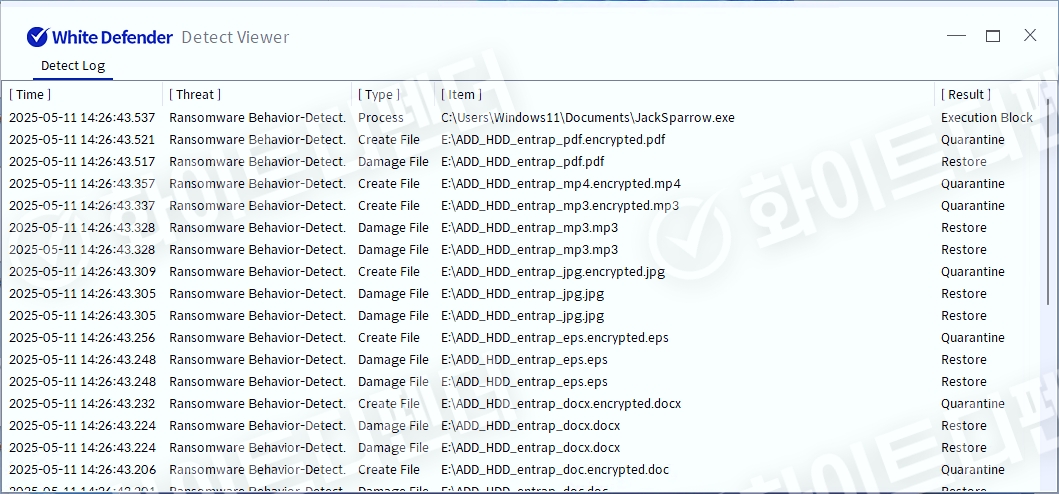

ホワイトディフェンダー対応

ホワイトディフェンダーランサムウェアの悪意のある行為やブロックの前に暗号化が行われるファイルに対してもリアルタイムで自動復元をサポートします。

[図6ブロックメッセージ]

- 前の記事

- 前の記事なし

- 次の記事

- Rdpランサムウェア

公式ブログ

公式ブログ 公式YouTube

公式YouTube