- 랜섬웨어 보안센터

- 디지털 사이버보안 랜섬웨어 종류, 최신 동향부터 전문 분석노트 자료

- 제목

- 공격 배포 방식 변화된 Magniber 랜섬웨어 동향

- 등록일

- 2022-08-04

- 조회수

- 18540

[ Magniber 랜섬웨어 ]

[ 바이러스/악성코드 활동 접수: Magniber 랜섬웨어 ]

Magniber 랜섬웨어 형태로 추정되는 침해사고 발생하여

이에 해당 상황에 대한 확인 및 주의보를 다음과 같이 전달 드립니다.

랜섬웨어 명칭

Magniber 매그니베르

공격 히스토리

2017년 등장한 Cerber 랜섬웨어 후속으로 알려져 있다.

매그니베르(Magniber) 랜섬웨어라는 이름으로 불리며 주로 한국어 운영체제와 한국 IP 주소를 대상으로 동작하는 특징을 갖고 있으며, 2022년에도 공격 배포 방식의 다변화를 통해 지속적인 위협을 가하고 또 실제 피해를 발생시키고 있다.

최신 공격 동향

단순 exe 파일 형태의 감염 매체에서 계속하여 공격 형태를 진화시키는 매그니베르 랜섬웨어

발생 초기

실행 파일 형태의 랜섬웨어를 사용자에게 이메일 링크 또는 첨부 파일 형태로 전달하여 실행 시 불법 파일 암호화 공격이 진행되도록 배포 및 공격

변화 및 현재 공격 동향

-

주요 공격 기법 – 웹 브라우저 취약점 이용한 파일리스(Fileless) 형태

일반 사용자 PC의 웹 브라우저 보안 취약점 패치가 잘 이루어지지 않은 경우, 사용자가 Youtube 동영상을 다운로드 받으려고 사이트 주소 일부를 변환하거나, 기존에 사용하던 사이트 주소를 잘못 입력했을 때(Typosquatting 방식: URL 하이재킹 또는 가짜 URL 이라고 불림) 자동으로 랜섬웨어 공격이 진행되어 파일 감염이 진행되는 방식으로 유포됨

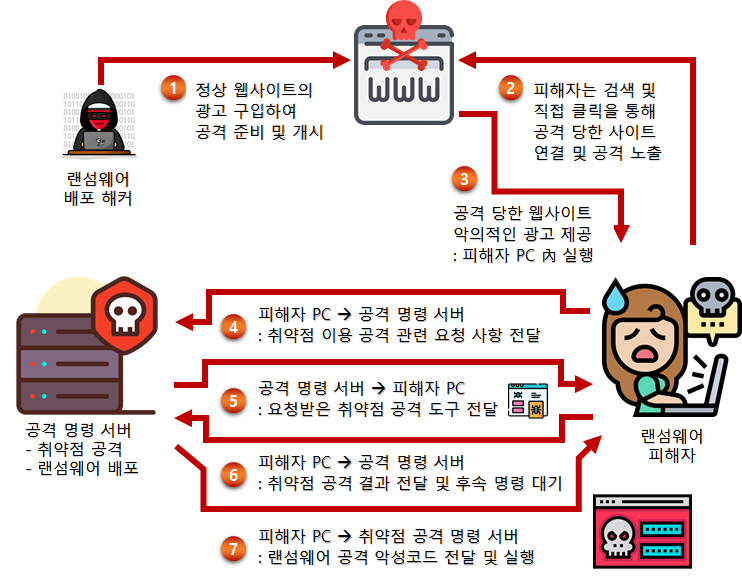

[그림1 인터넷 상 브라우저를 통한 매그니베르 침투 및 피해 과정 예시] 주요 공격 기법 – 윈도우 관련 필수 프로그램 위장한 공격 형태

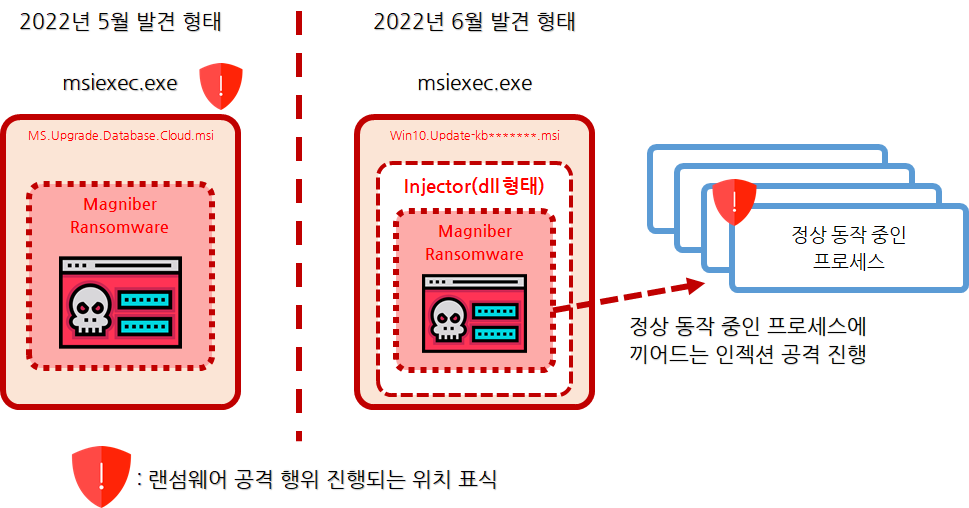

웹 브라우저 취약점 패치가 되어 있는 경우에는 윈도우앱(APPX) 형태와 윈도우 인스톨러(MSI) 및 윈도우 제어판 관련 파일(CPL)로 위장한 매그니베르 랜섬웨어 파일을 사용자 PC에 다운로드 받도록 만들고, 사용자가 미처 의심하지 못하는 형태의 파일명과 클릭 실행 유도로 사용자 실수를 유발한 후 랜섬웨어 파일 내부의 다양한 취약점 활용 공격으로 사용자 파일을 감염시켜 피해를 발생시키고 있음

[그림2 MSI 형태 매그니베르 동작 방식 변경 상황]

대처 방안 및 안전 수칙

- 사진ㆍ동영상과 같은 개인 자료와 업무용 파일은 PC와 분리된 저장소에 정기적으로 백업 또는 클라우드 서버에 업로드 합니다.

- 이메일에 첨부된 파일은 지인이 보냈거나 단순 문서 파일이어도 실행을 자제합니다.

- 메신저ㆍ문자 링크 클릭 및 토렌트 등을 통한 파일 다운로드에 주의합니다.

- 백신 소프트웨어를 설치하고, 항상 최신 버전을 유지하고 운영체제 및 사용하고 있는 주요 프로그램은 최신 업데이트를 유지합니다.

- 보안 패치가 중단된 익스플로러 (IE) 브라우저, 플래시 등 프로그램 사용에 있어서 특히 주의를 요하며 주요 보안 패치를 주기적으로 확인하여 적용하십시오.

화이트디펜더 운영 PC 추가 안내

- 화이트디펜더 백업 / 복구 기능을 위해 실시간 감시 기능을 항상 사용하십시오.

- 랜섬웨어 예방을 위한 기본 보안 수칙 준수는 필수 입니다. 랜섬웨어 예방 위한 기본 환경은 윈도우10 이상, 엣지/크롬 브라우저 사용이 필수 입니다. 보안이 취약한 환경에서 PC를 사용하는 환경이라면 더욱 백업에 신경을 쓰셔야 합니다.

- 신종 랜섬웨어 빠른 대응 지원 약속 현재 화이트디펜더를 사용하는 고객사 및 사용자가 11만명에 이르고 있으며, 신종 랜섬웨어에 대해 빠르게 분석하고, 최신 업데이트 통해 예방될 수 있도록 지원합니다.

화이트디펜더를 설치했다고 해서, 보안 수칙을 지키지 않고 PC를 사용하면, 랜섬웨어에 걸릴 확률이 높아집니다. 랜섬웨어를 100% 막을 수 있는 솔루션은 없습니다만, 화이트디펜더는 100% 막기 위해 지속적으로 노력하고 있습니다.

관련있는 기사

공식블로그

공식블로그 공식유투브

공식유투브