- 랜섬웨어 보안센터

- 디지털 사이버보안 랜섬웨어 종류, 최신 동향부터 전문 분석노트 자료

- 제목

- PC의 모든 폴더 데이터를 암호화하는 LIZARD 랜섬웨어

- 등록일

- 2023-02-06

- 조회수

- 12927

[ LIZARD 랜섬웨어 ]

[ 바이러스/악성코드 활동 접수: LIZARD 랜섬웨어 ]

LIZARD 랜섬웨어 형태로 추정되는 침해사고 발생하여

이에 해당 상황에 대한 확인 및 주의보를 다음과 같이 전달 드립니다.

LIZARD 랜섬웨어

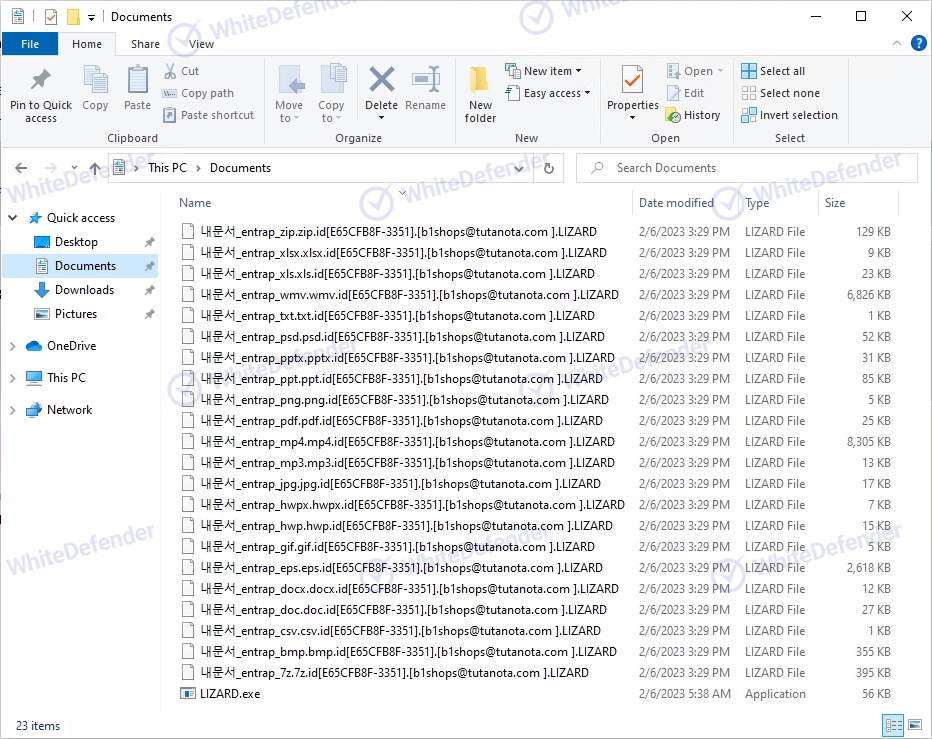

해당 랜섬웨어는 LIZARD라고 하며 파일이름.id[개인키].[b1shops@tutanota.com ].LIZARD라는 확장자로 모든 파일을 변경하고 있는 모습을 보이고 있습니다.(포보스 계열)

작동 방식

파일 버전

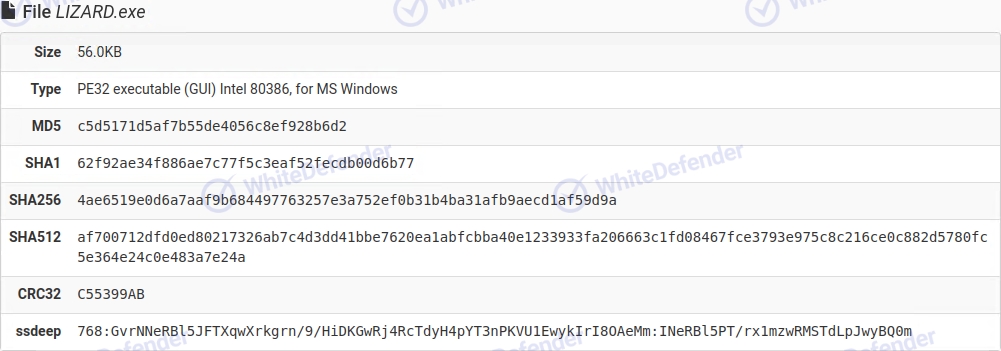

[그림1 파일 버전]

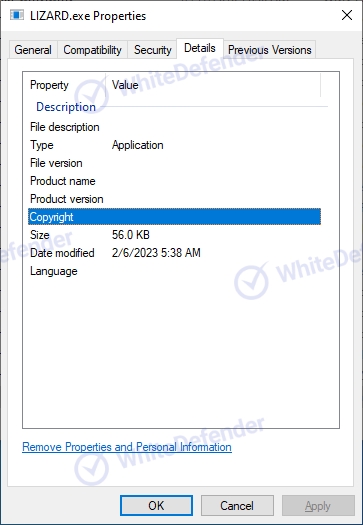

[그림2 파일 속성]

행동 프로세스

윈도우 오류 복구 알림창 및 복구 모드

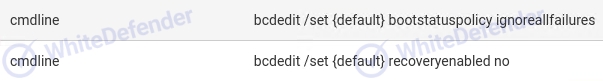

백그라운드에서 랜섬웨어가 작동 중 예외가 발생될 사항을 고려해 오류 복구 알림 창 출력기능 종료하고, 윈도우의 복구 모드를 비활성화 합니다.

[그림3 윈도우 오류 복구 알림창 및 복구 모드]시작프로그램

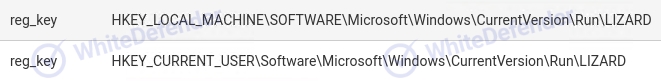

암호화 실패시에도 자동으로 재실행되도록 시작프로그램에 자신을 등록합니다.

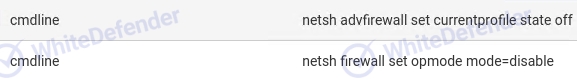

[그림4 시작프로그램]윈도우 방화벽 해제

사용 PC의 보안 환경이 취약해 지도록 방어벽 관련 설정들을 해제합니다.

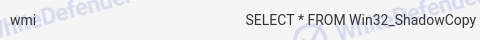

[그림5 윈도우 방화벽 해제]쉐도우 복사본 확인 및 삭제

암호화 이후 사용자가 파일 복구가 어렵도록 WMI 쿼리를 통해서 쉐도우 복사본을 확인하고, CMD 명령을 통하여 삭제합니다.

[그림6 쉐도우 복사본 확인]

[그림7 쉐도우 복사본 삭제]

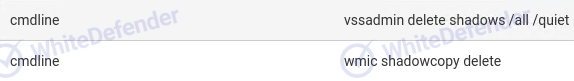

감염결과

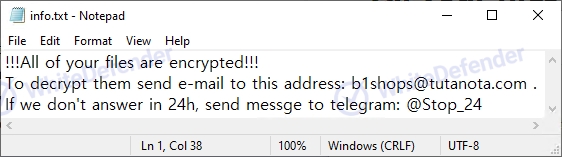

안내 파일은 각각의 폴더에 info.txt / info.hta라는 이름으로 생성이 되며, 암호화 진행 시 <파일이름.id[개인키].[b1shops@tutanota.com ].LIZARD>으로 파일들이 변경됩니다.

[그림8 감염결과1]

[그림9 감염결과2]

[그림10 감염결과3]

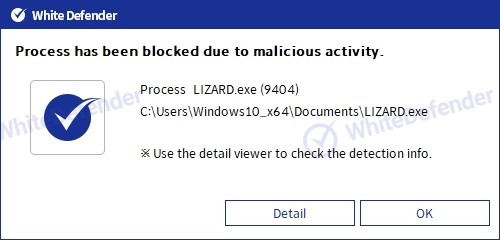

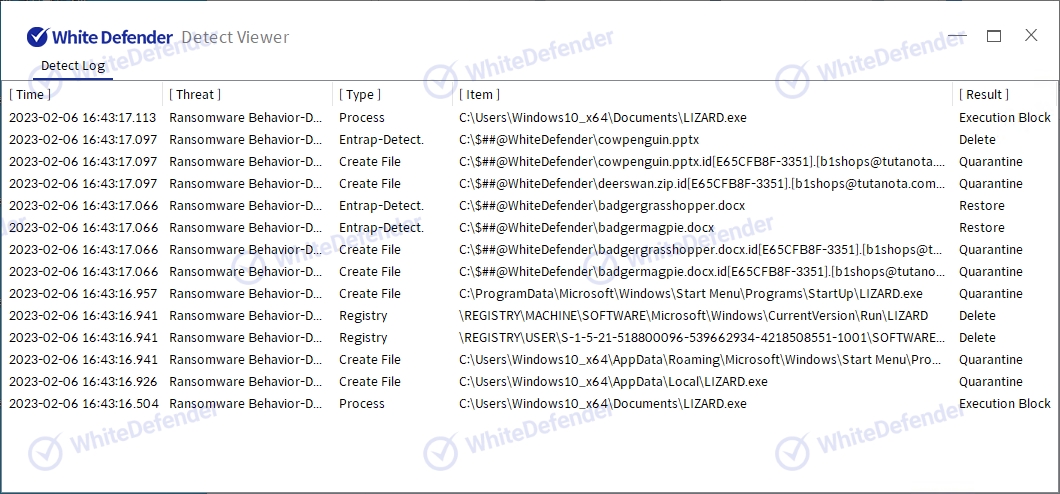

화이트디펜더 대응

화이트디펜더 랜섬웨어의 악성 행위 및 차단 이전에 암호화가 진행될 파일에 대해서도 실시간으로 자동복원을 지원합니다.

[그림11 차단 메시지]

[그림12 차단 메시지]

관련있는 기사

공식블로그

공식블로그 공식유투브

공식유투브