- 랜섬웨어 보안

- 랜섬웨어 침해 분석, 랜섬웨어 종류, 랜섬웨어 보안 자료 제공

랜섬웨어 보고서

랜섬웨어 최신 정보를 확인 할 수 있습니다.

- 제목

- Cs137 랜섬웨어

- 등록일

- 2025-05-28

- 조회수

- 8111

[ Cs137 랜섬웨어 ]

[ 바이러스/악성코드 활동 접수: Cs137 랜섬웨어 ]

Cs137 랜섬웨어 형태로 추정되는 침해사고 발생하여

이에 해당 상황에 대한 확인 및 주의보를 다음과 같이 전달 드립니다.

Cs137 랜섬웨어

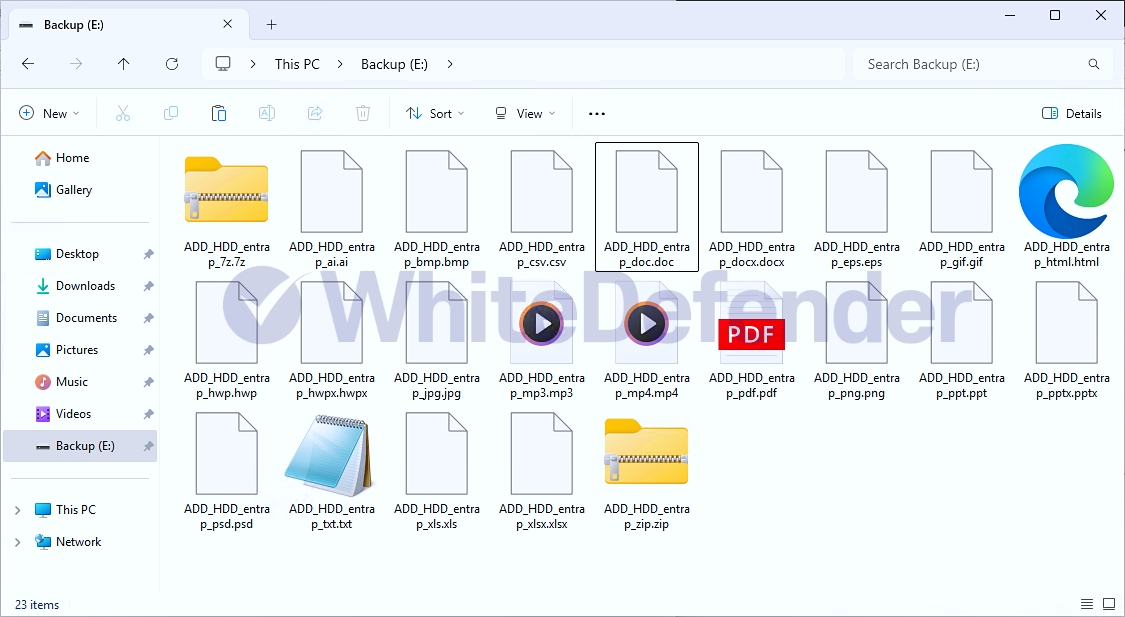

해당 랜섬웨어는 Cs137라고 하며 파일명.확장자로 이름은 동일하지만 공격대상 모두 암호화를 진행하는 모습을 보이고 있습니다.

작동 방식

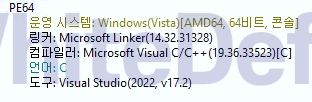

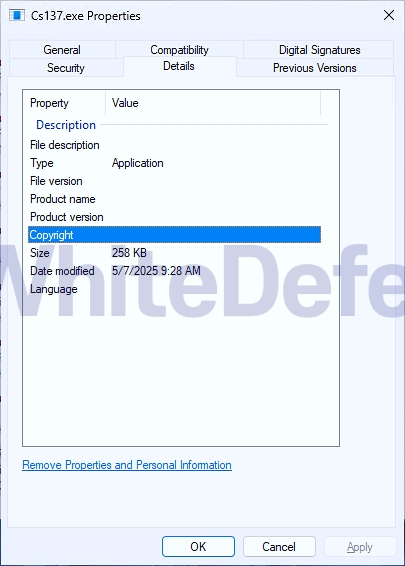

파일 버전

[그림1 랜섬웨어 실행 파일 컴파일러 정보 ]

[그림2 윈도우 속성의 파일 정보]

랜섬웨어 동작 특징

-

CS137은 C++ 기반으로 개발된 랜섬웨어로, 현재까지의 분석 결과에 따르면 실제 금전 요구를 동반하지 않는 비정형적 특성을 가진 위협 요소로 분류됩니다. 주된 목적은 데이터 암호화가 아닌, 보안 연구기관 및 샌드박스 분석 환경을 대상으로 한 테스트 또는 경고 메시지 전달에 있는 것으로 보입니다.

주요 특징

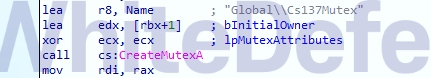

[그림3 중복 실행 방지를 위한 글로벌뮤텍스 정적 코드 ]

암호화 진행 전, 피해자의 복구 시도를 원천 차단하기 위해 다음과 같은 시스템 복원 관련 기능을 비활성화합니다:

• 개발 언어 및 구조:: CS137은 네이티브 C++로 작성되었으며, 실행 파일 내부에 자체 뮤텍스(Mutex)를 생성하여 중복 실행을 방지합니다. 이를 통해 시스템 내 중복 감염으로 인한 충돌을 회피하고, 단일 인스턴스 환경을 유지합니다.

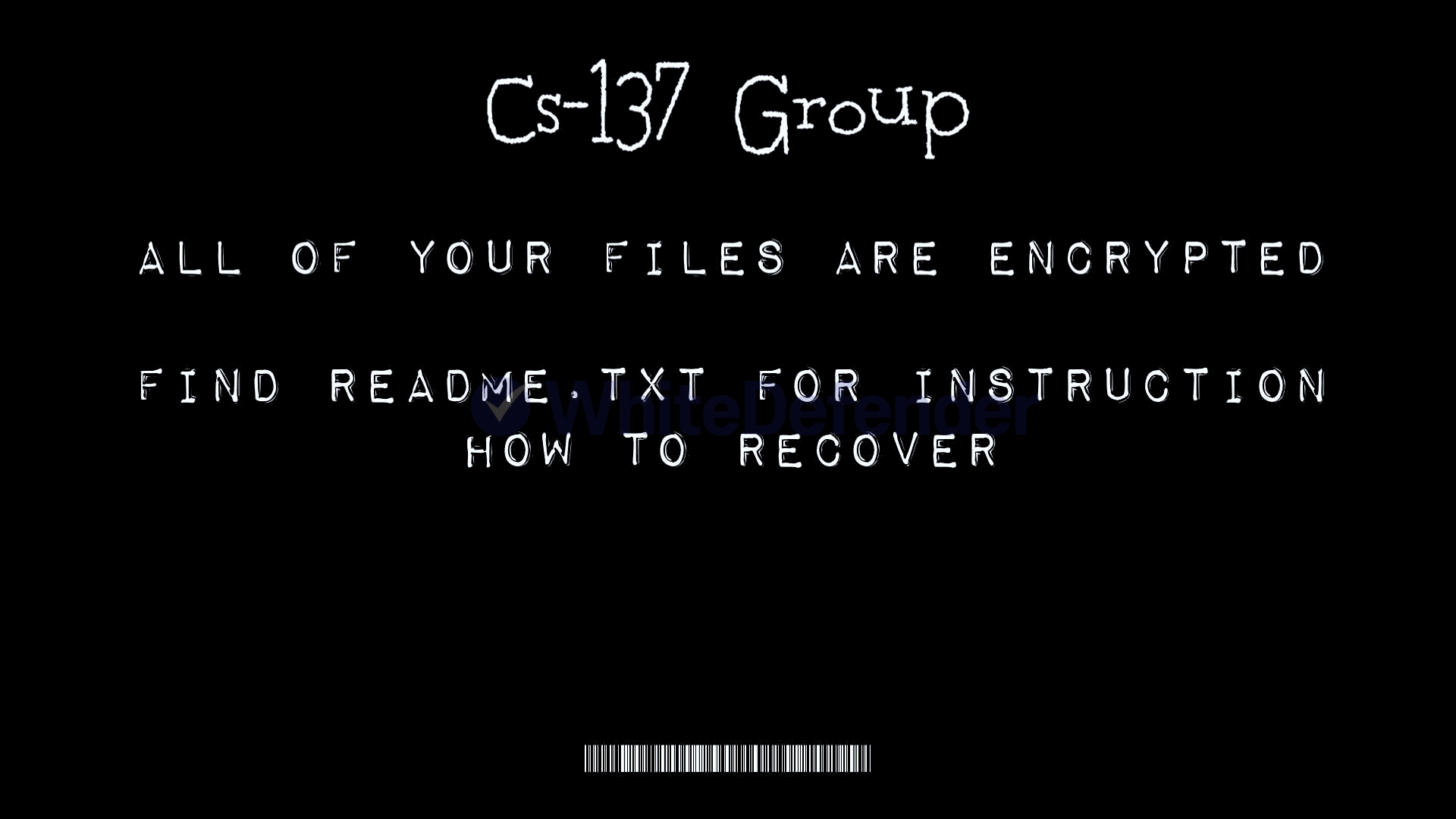

• 암호화 기능 및 제한적 피해 유발:: 일반적인 랜섬웨어와 달리, CS137은 파일 암호화와 바탕화면 이미지 변경 외에는 별다른 시스템 파괴 행위를 하지 않습니다.

특히, 사용자에게 복호화 비용이나 결제 지침을 요구하지 않으며, 안내 파일에는 단순히 "공격이 진행되었다"는 수준의 메시지만 포함되어 있습니다.

• 보안 테스트 목적 또는 시연용 가능성: 여러 보안 업체의 샌드박스, 클라우드 기반 탐지 환경에서 지속적으로 샘플이 수집되고 있으며, 해당 샘플 내에는 "신규 랜섬웨어 출시 테스트" 또는 "보안업계에 대한 경고성 메시지"가 삽입되어 있는 것으로 보입니다.

➤ 단, 이는 공격자의 의도에 대한 추정이며 명확한 출처나 공격자 계열 정보는 현재까지 확인되지 않았습니다.

감염결과

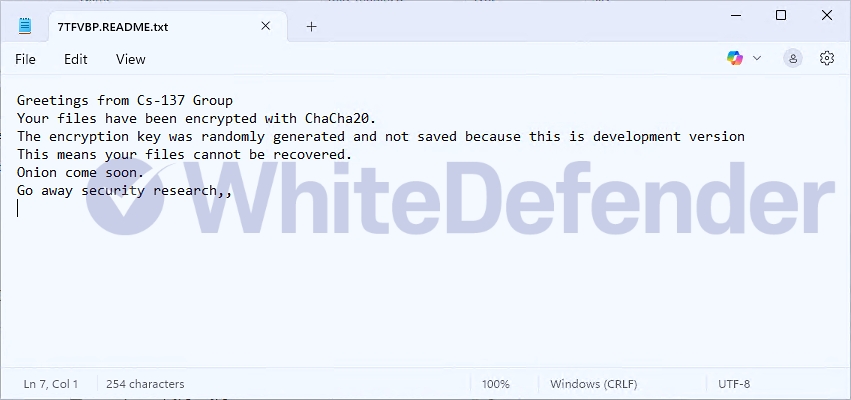

안내 파일은 암호화 완료 후 각가의 폴더에 랜덤6자리.README.txt라는 이름으로 생성이며되 암호화가 진행된 각각의 파일들은 이름은 변경되지 않은체 안호화가 진행됩니다.

[그림4 감염결과]

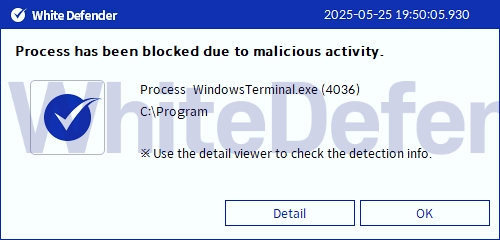

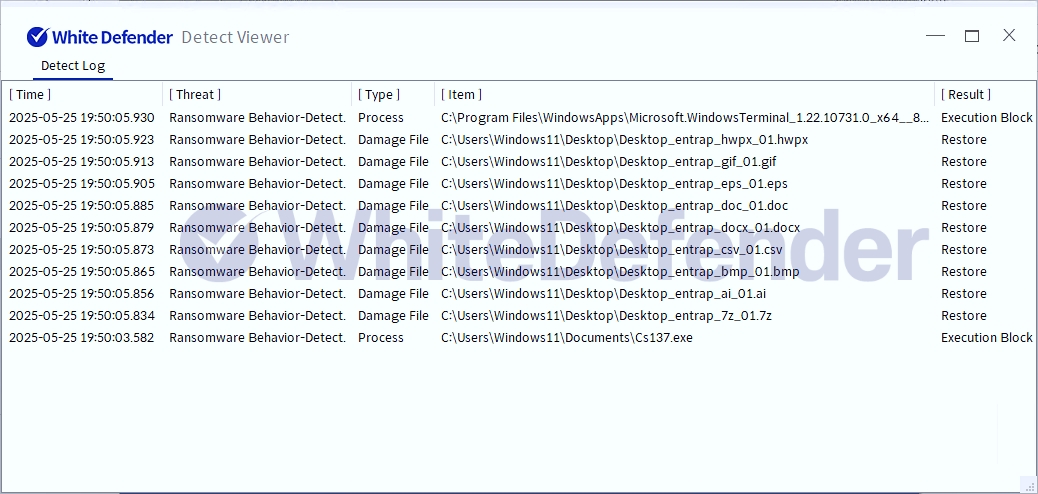

화이트디펜더 대응

화이트디펜더 랜섬웨어의 악성 행위 및 차단 이전에 암호화가 진행될 파일에 대해서도 실시간으로 자동복원을 지원합니다.

[그림5 차단 메시지]

관련있는 기사

- 이전글

- Clone 랜섬웨어

- 다음글

- JackSparrow 랜섬웨어

공식블로그

공식블로그 공식유투브

공식유투브